티스토리 뷰

728x90

반응형

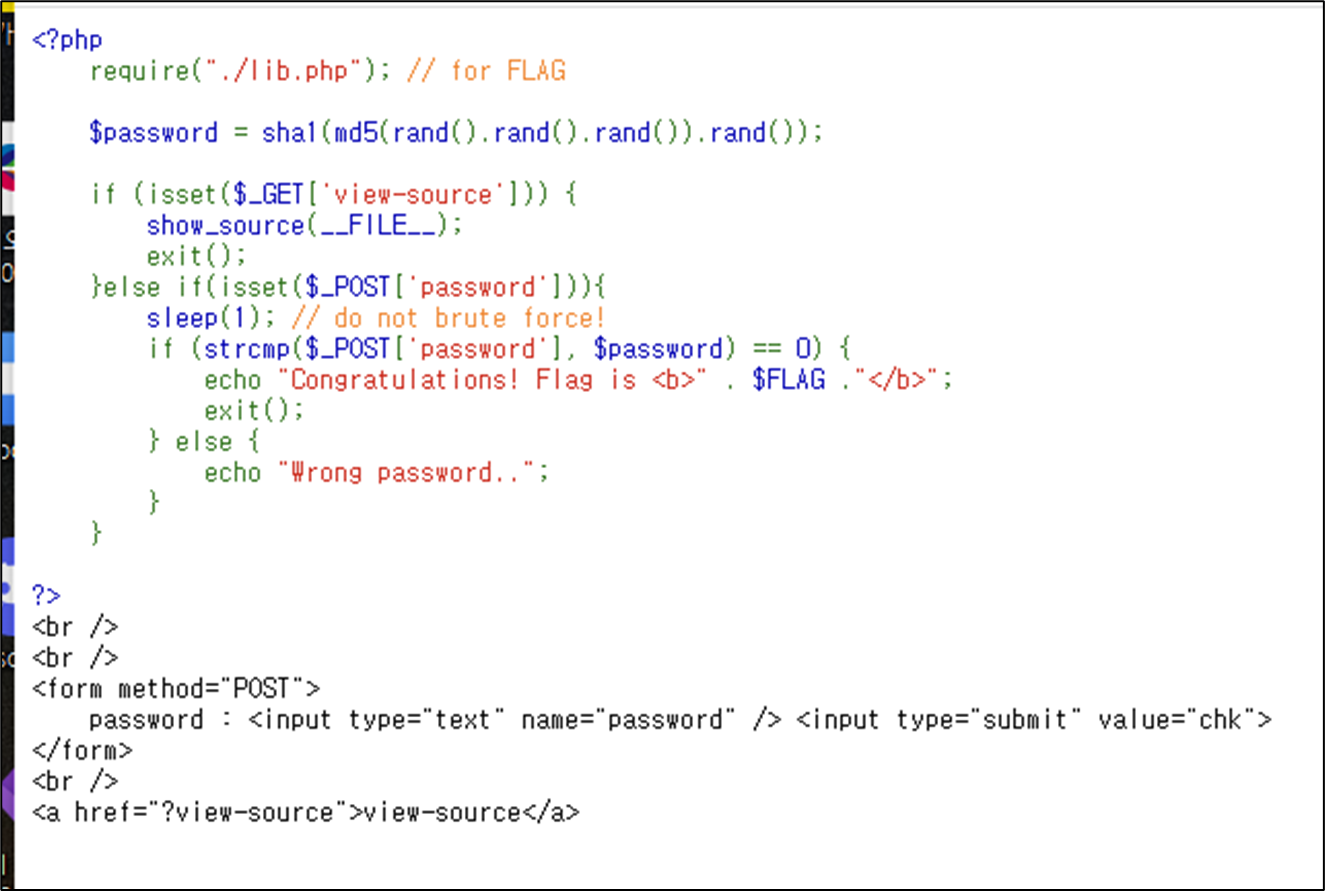

코드를 보면, 비밀번호는 랜덤한 값이다.

< PHP stcmp 함수의 취약점 >

$a 값에 문자열 / 숫자열이 아닌 배열을 인자로 넣으면 반환값을 비교 값이 같은 0으로 출력한다.

(반환 값은 0이 되어 항상 true)

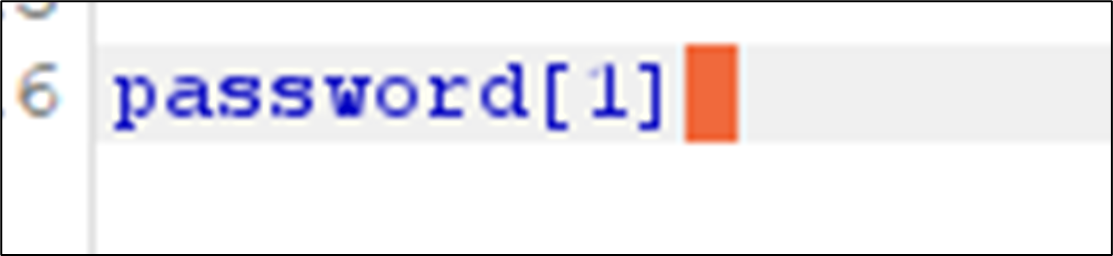

프록시를 걸어서 password 값을 배열로 바꿔준다.

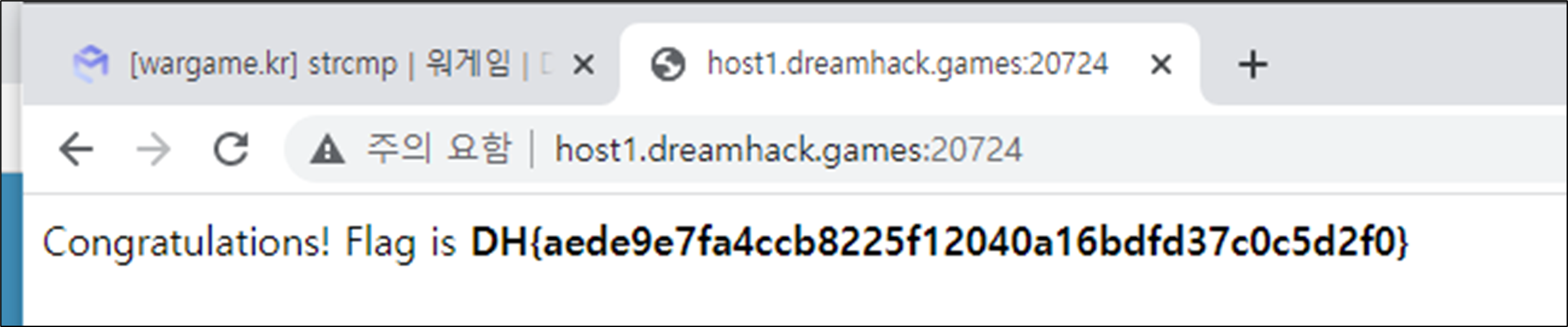

변경한 값을 보내면 FLAG가 출력된다.

728x90

반응형

'Wargame > Web' 카테고리의 다른 글

| [Dreamhack.io] crack crack crack it (0) | 2022.07.25 |

|---|---|

| [Dreamhack.io] Type Confusion (0) | 2022.07.18 |

| [Dreamhack.io] Fly me to the moon (0) | 2022.07.18 |

| [Dreamhack.io] CSRF-2 (0) | 2022.07.11 |

| [Dreamhack.io] XSS-2 (0) | 2022.07.11 |

최근에 올라온 글

최근에 달린 댓글

- Total

- Today

- Yesterday

링크

TAG

- sqlinjection

- Steganography

- md5

- 스테가노그래피

- rev

- MISC

- SQLi

- forensic

- reversing

- 리버싱

- 드림핵

- 안드로이드

- mongodb

- forensics

- cheatengine

- FTKImager

- 인시큐어뱅크

- web

- 포렌식

- Android

- networking

- AssaultCube

- 해킹

- Cookie

- 취약점

- Fiesta

- 모바일

- dreamhack

- CTF

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | ||||

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

| 11 | 12 | 13 | 14 | 15 | 16 | 17 |

| 18 | 19 | 20 | 21 | 22 | 23 | 24 |

| 25 | 26 | 27 | 28 | 29 | 30 | 31 |

글 보관함