티스토리 뷰

MobSF란?

: 모바일 보안 프레임 워크(Mobile Security Framwork)로 정적 / 동적 분석을 하는 자동화 된 모바일

애플리케이션 (Android / IOS / Windows) 펜 테스트, Malware 분석 및 보안 평가 프레임 워크

* 설치 방법 *

https://github.com/MobSF/Mobile-Security-Framework-MobSF

git을 이용해 MobSF 파일 다운로드

설치한 파일로 이동한 후 setup.bat을 실행하고 설치를 진행한다.

설치를 완료하면 wkhtmltopdf를 설치하라는 문구가 나온다.

MobSF로 정적 / 동적 분석 후 결과지를 PDF 보고서로 추출하고 싶으면 설치하면 된다.

( 웹으로만 보고 싶으면 따로 설치 X )

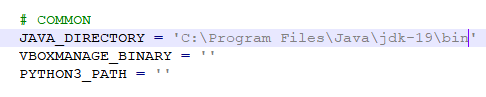

\Mobile-Security-Framework-MobSF\mobsf\MobSF\settings.py 파일에 JAVA 경로를 추가한다.

conda create -n [ 가상환경 이름 ]

으로 py37이라는 가상 환경 생성

(가상 환경 이름은 상관 없다)

conda activate [ 가상환경 이름 ]

앞에서 만든 py37이라는 가상환경을 활성화 한다.

나는 실행할 때 sqlite3 DLL~어쩌고 오류가 발생했는데

https://www.sqlite.org/download.html

SQLite Download Page

Templates (1) and (2) are used for source-code products. Template (1) is used for generic source-code products and templates (2) is used for source-code products that are generally only useful on unix-like platforms. Template (3) is used for precompiled bi

www.sqlite.org

여기서 자기 환경에 맞는 파일을 다운로드 한 후에

압축을 풀고 sqlite3.dll 파일을

아나콘다가 설치된 폴더 위치 -> DLLs 파일에 옮겨준다.

다시 run.bat을 실행하면 정상적으로 실행!

127.0.0.1:8000으로 이동하면,

MobSF가 정상적으로 실행된 것을 확인할 수 있다.

* 사용 방법 *

분석하고자 하는 APK 파일을 업로드 하면

분석을 시작한다.

'Security Study > Android' 카테고리의 다른 글

| 윈도우11 노트북에서 NOX(녹스) VT 활성화 방법 (1) | 2024.03.17 |

|---|---|

| [InsecureBankv2] 안드로이드 복사/붙여넣기 취약점 (0) | 2023.02.06 |

| [InsecureBankv2] 애플리케이션 디버깅 기능 (1) | 2023.01.27 |

| [InsecureBankv2] 안드로이드 키보드 캐시 이슈 (0) | 2023.01.27 |

| [InsecureBankv2] 안전하지 않은 로깅 메커니즘 (1) | 2023.01.27 |

- Total

- Today

- Yesterday

- sqlinjection

- AssaultCube

- forensics

- Steganography

- 취약점

- SQLi

- mongodb

- Cookie

- forensic

- cheatengine

- networking

- MISC

- 포렌식

- rev

- 안드로이드

- Android

- Fiesta

- 스테가노그래피

- 드림핵

- reversing

- 모바일

- FTKImager

- 해킹

- 인시큐어뱅크

- web

- 리버싱

- CTF

- dreamhack

- md5

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | ||||

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

| 11 | 12 | 13 | 14 | 15 | 16 | 17 |

| 18 | 19 | 20 | 21 | 22 | 23 | 24 |

| 25 | 26 | 27 | 28 | 29 | 30 | 31 |