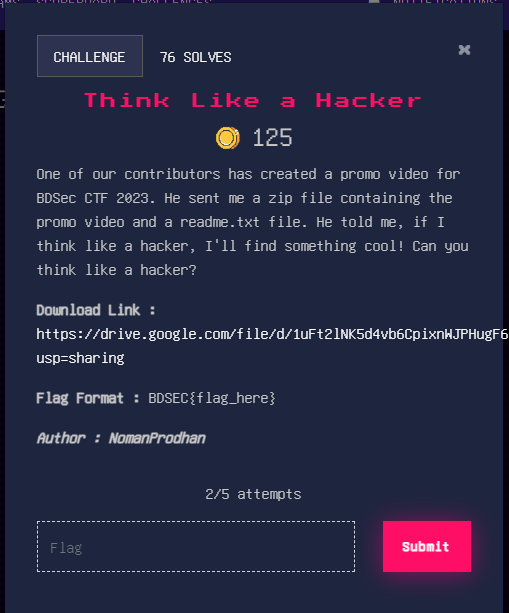

티스토리 뷰

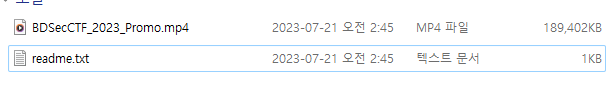

영상을 틀어보면 BDSec CTF 2023 Promo 영상임을 확인 할 수 있었다.

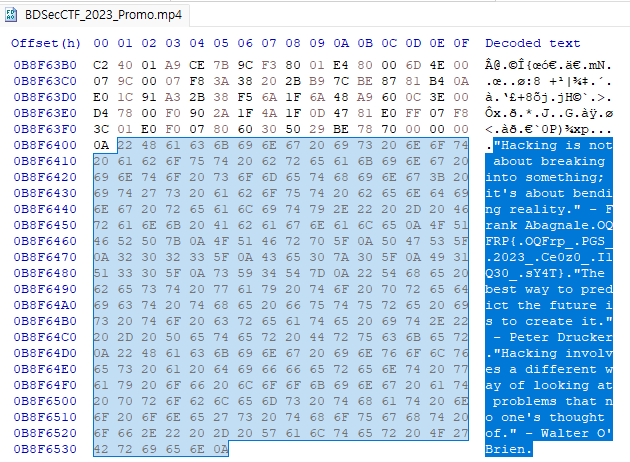

mp4파일을 HxD로 열어보았다.

맨 마지막 부분에서 긴 문자열을 확인 할 수 있었다.

"Hacking is not about breaking into something; it's about bending reality." - Frank Abagnale

OQFRP{OQFrp_PGS_2023_Ce0z0_I1Q30_sY4T}

"The best way to predict the future is to create it." - Peter Drucker

"Hacking involves a different way of looking at problems that no one's thought of." - Walter O'Brien

이 문자열에서 OQFRP{OQFrp_PGS_2023_Ce0z0_I1Q30_sY4T}가 FLAG 같은 느낌이 왔다.

FLAG 형식은 BDSEC{flag}이다.

그렇다면 저 문자열을 FLAG 형식에 맞게 바꾸면 되지 않을까?

먼저, OQFRP를 BDSEC로 두었고 그 알파벳 순서에 맞게 나머지도 바꿔주었다.

원래 알파벳 순서 : ABCDEFGHIJKLMNOPQRSTUVWXYZ

바꾼 알파벳 순서 : NOPQRSTUVWXYZABCDEFGHIJKLM

바꾼 알파벳 순서로 위 문자열을 변환하면,

BDSEC{BDSec_CTF_2023_Pr0m0_V1D30_fL4G}

가 나오는 것을 확인 할 수 있다!!

FLAG

BDSEC{BDSec_CTF_2023_Pr0m0_V1D30_fL4G}

'CTF > Misc' 카테고리의 다른 글

| [LIT CTF 2023] amogus (0) | 2023.08.08 |

|---|---|

| [LIT CTF 2023] HelloWorld (0) | 2023.08.07 |

| [LIT CTF 2023] kevin (0) | 2023.08.07 |

| [BYUCTF 2023] 006 II (0) | 2023.05.26 |

| [BYUCTF 2023] 006 I (0) | 2023.05.20 |

- Total

- Today

- Yesterday

- 리버싱

- reversing

- mongodb

- web

- 해킹

- Cookie

- 취약점

- SQLi

- 모바일

- Fiesta

- CTF

- AssaultCube

- 안드로이드

- Steganography

- MISC

- dreamhack

- 포렌식

- 드림핵

- 스테가노그래피

- sqlinjection

- 인시큐어뱅크

- cheatengine

- FTKImager

- networking

- forensic

- rev

- Android

- md5

- forensics

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | ||||

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

| 11 | 12 | 13 | 14 | 15 | 16 | 17 |

| 18 | 19 | 20 | 21 | 22 | 23 | 24 |

| 25 | 26 | 27 | 28 | 29 | 30 | 31 |